Después de haber participado en el VDP del CGII, me motivé y decidí probar suerte con el VDP de la NASA, la agencia espacial de EEUU.

En este sentido, comencé a investigar de forma un poco incrédula, porque pensando en la NASA, el nivel de seguridad sería de alto perfil, pero no, sus sistemas son tan vulnerables como cualquier otro.

Acerca del VDP de la NASA

Todos los programas VDP funcionan diferente, desde lo que podríamos llamar “su cultura”, o sea, la forma en la que tratan o manipulan la información que reciben. No tienen leaderboard, no ofrecen recompensas, y el único incentivo hacia la comunidad de investigadores de seguridad, es la eventual posibilidad de participar en el proceso de investigación, algo extraño, considerando que los esfuerzos y recursos generalmente corren por cuenta de quien hace el reporte, sobre todo si no hay recompensas. La política del programa:

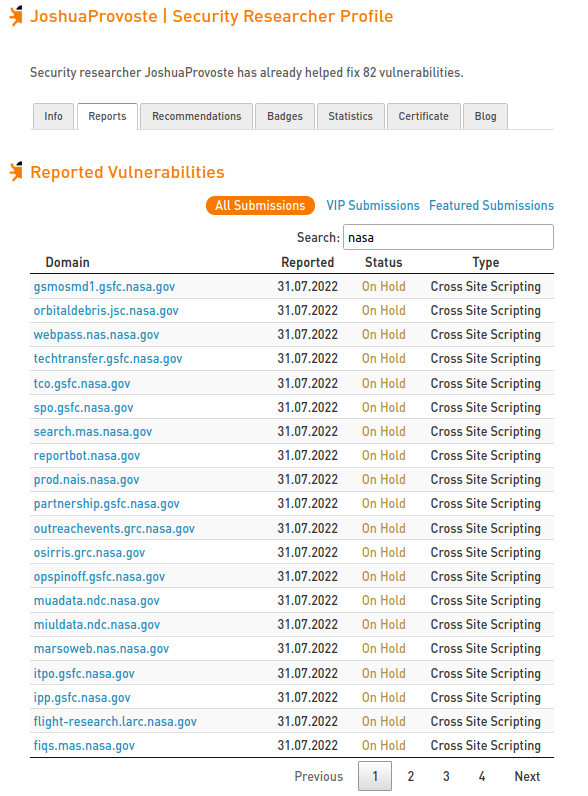

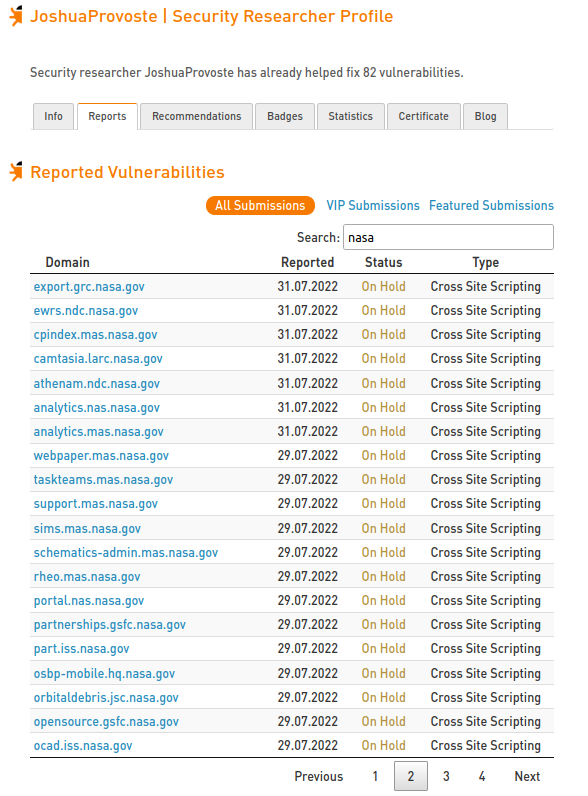

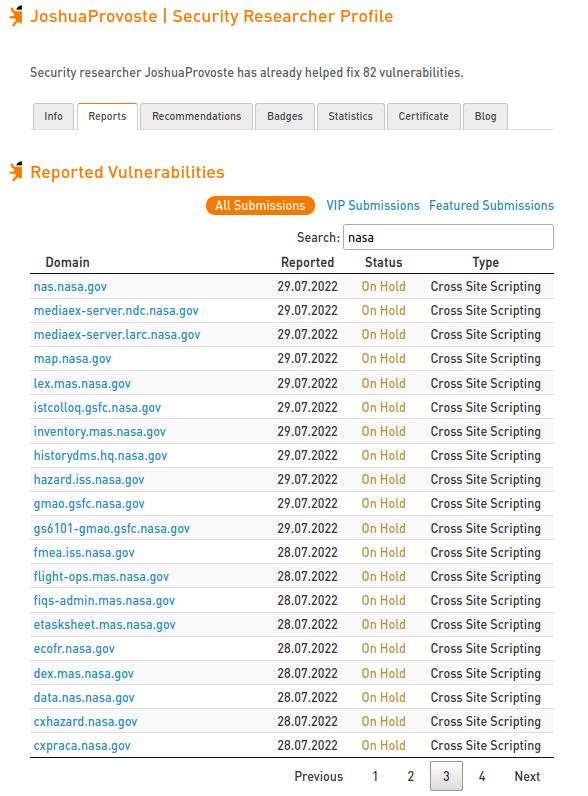

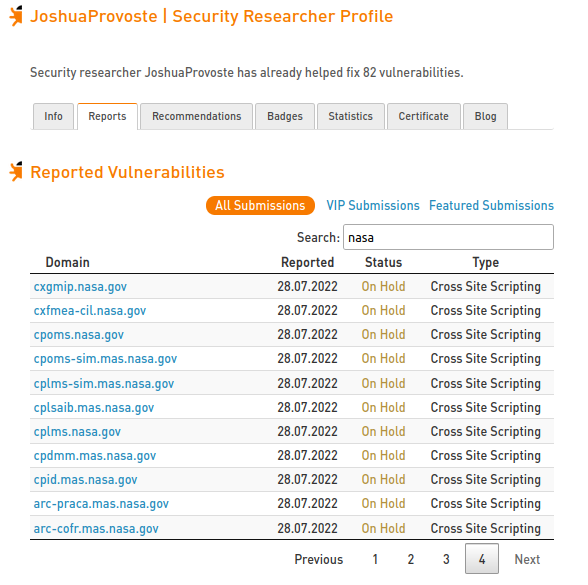

Cross-site Scripting (XSS) – x100

Entonces, ni siquiera fue necesario realizar procedimientos avanzados para la generación de payloads XSS, simplemente, un CVE, me permitió inyectar código JavaScript en casi 100 subdominios diferentes de la NASA, y como no tienen leaderboard, utilicé Open Bug Bounty como plataforma de registro, ya que el VDP de la NASA pide 90 días para disclosure, y Open Bug Bounty de forma automática se encarga de respetar esta práctica internacional para el disclosure de vulnerabilidades.

Corrección de Vulnerabilidades

Después de algunos días, la NASA comenzó a corregir las vulnerabilidades detectadas, y Open Bug Bounty realizó una verificación masiva, otorgándome el reconocimiento en curso:

Over 100+ websites secured thanks to the research and coordinated disclosure by @JoshuaProvoste at Open Bug Bounty Platform #OpenBugBounty. pic.twitter.com/7Yqt8Eohru

— Open Bug Bounty (@openbugbounty) August 9, 2022

Gracias, saludos!